30.08.2023 17:29

Шкідливі npm-пакети націлені на розробників для викрадення вихідного коду

Невідомий зловмисник використовує шкідливі npm-пакети для атак на розробників з метою викрадення вихідного коду та конфігураційних файлів з машин-жертв. Це свідчить про те, що загрози постійно ховаються в репозиторіях з відкритим вихідним кодом.

“Суб’єкт, що стоїть за цією кампанією, пов’язаний зі зловмисною діяльністю, яка почалася в 2021 році. З того часу вони постійно публікують шкідливі пакети”, – йдеться у звіті компанії Checkmarx.

Новий звіт є продовженням тієї ж кампанії, яку Phylum розкрила на початку місяця, в рамках якої було розроблено низку npm-модулів для витоку цінної інформації на віддалений сервер.

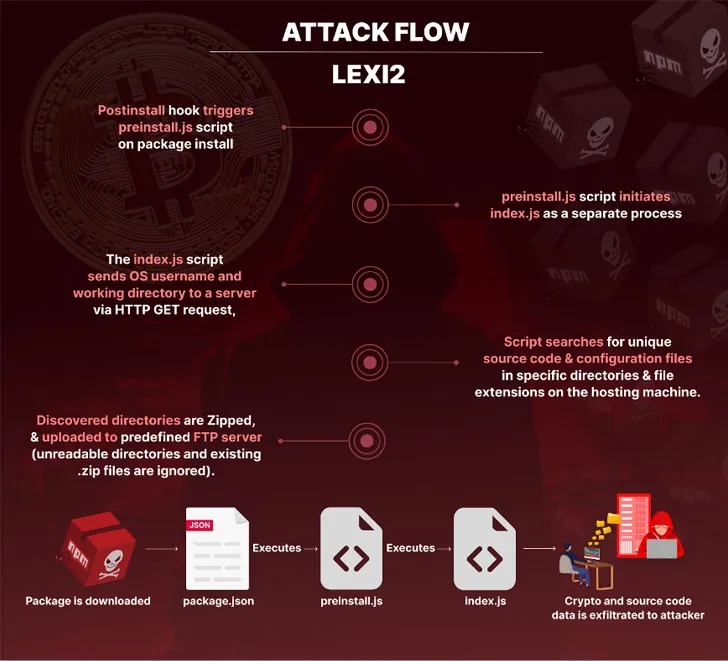

Пакети, за задумом, налаштовані на виконання одразу після встановлення за допомогою постінсталяційного хука, визначеного у файлі package.json. Він запускає preinstall.js, який породжує index.js, який в свою чергу перехоплює метадані системи, а також збирає вихідний код і секрети з певних каталогів.

Результатом атаки є створення скриптом ZIP-архіву з даними та передача його на попередньо визначений FTP-сервер.

Спільною рисою, яка об’єднує всі пакети, є використання “lexi2” в якості автора у файлі package.json, що дозволило Checkmarx відстежити походження активності аж до 2021 року.

Хоча точні цілі кампанії незрозумілі, використання таких назв пакетів, як binarium-client, binarium-crm і rocketrefer, дозволяє припустити, що вона спрямована на криптовалютний сектор.

“Сектор криптовалют залишається головною мішенню, і важливо розуміти, що ми маємо справу не лише зі шкідливими пакетами, але й з постійними супротивниками, чиї безперервні та ретельно сплановані атаки тривають місяцями, а то й роками”, – сказав дослідник безпеки Єгуда Гелб (Yehuda Gelb).

Нагадаємо, що на початку серпня шкідливий пакет, який імітує VMware vSphere модуль “vConnector”, був завантажений в Python Package Index (PyPI) під назвою “VMConnect” і націлений на ІТ-фахівців.

)

)

)

)

)

)

)